السلام عليكم و رحمة الله تعالى و بركاته متتبعي مدونة علم زون

6- كلمة المرور الضعيفة ( Brute Force Attack ):

اليوم ان شاء الله سوف نستعرض لكم شيء الكثير منا يبحث عنه و انهك نفسه في البحث عليه و هو " كيف يتم اختراق حسابات الفيسبوك "

في هذه المقالة سوف نعرض الطرق السليمة و العلمية لمعرفة كيف يتم الإختراق

3> ================================ 3>

1- عن طريق الصفحات المزورة SCAM :

هذه الطريقة هي الأكثر شيوعا و شهرة بين الطرق حيث يقوم المخترق بإنشاء صفحة تحتوي على " رقم الهاتف أو الإيميل و كلمة السر " و يقوم بإرسال رابط الصفحة إلى الضحية و يحاول إقناعه بالتسجيل و ما إن يسجل فيها حتى تصل كلمة السر و البريد الإلكتروني الى المخترق و أما المستخدم ( الضحية ) فإنه يوجه الى صفحة عادية

يتم إنشاء الصفحات المزورة بطريقتين هما :

* -الطريقة الأولى اما عن طريق مواقع تطلب فقط تسجيل حساب عليها و هم يوفرون لك اكثر من صفحة و مثال من هذه المواقع هذا >>> الموقع

* - أما الطريقة الثانية فهي للمحترفين نوعا ما و تكون بإنشاء صفحة مزورة خاصة بك بقليل من HTML و CSS و رفعها على استضافة و التلاعب بالرابط حتى لا يثير ريب الضحية و الصورة التالية توضح فدائما تأكد من سلامة الروابط قبل المرور إاليها و الرابط السليم للفيسبوك هو https://www.facebook.com و تأكد من كل حرف كتب

2- خدعة برامج إختراق الفيسبوك :

و هنا تنطبق مقولة " عندما يصبح المجرم هو الضحية " فتلك البرامج يا صديقي لا أساس لها من الصحة فهي تهدف الى اختراقك و اختراق جهازك فهي عبارة عن server ( وصلة اختراق بينك و بين المخترق ) من خلاله يمكن ان يحصل على جميع الباسووردات الموجودة في جهازك فلا تثبت هذه البرامج و شبيهاتها حتى لا تمس بالأذى

3- إختراق الفيسبوك عن طريق Keylogger :

و هو من الطرق المحببة لدي فكنت انا أستعمله شخصيا حيث أقوم بزرع برنامج يسجل كل ما يكتبه الضحية من مواقع و بياناتمهمة و كلمات السر و تسجل في ملف text و يرسله الى المخترق و عندما يطلع المخترق على الملف يجد كل ما كتبه المستخدم و بذلك يبحث عن غنيمته الأهم و هي الباسووردات

إن Keyloogger نوعان هما :

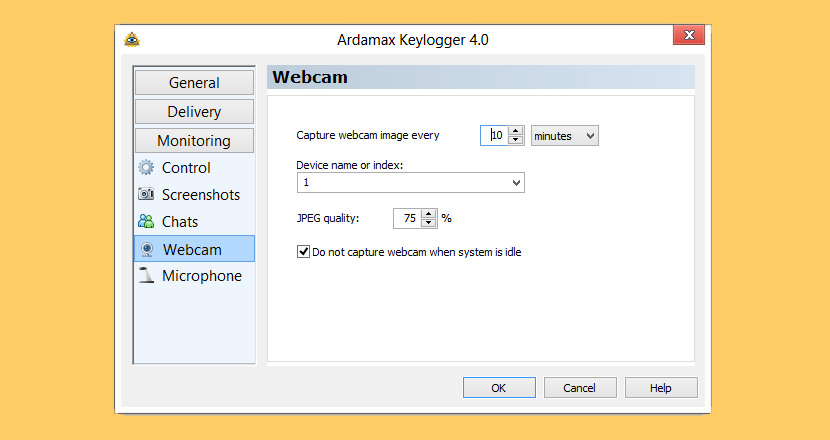

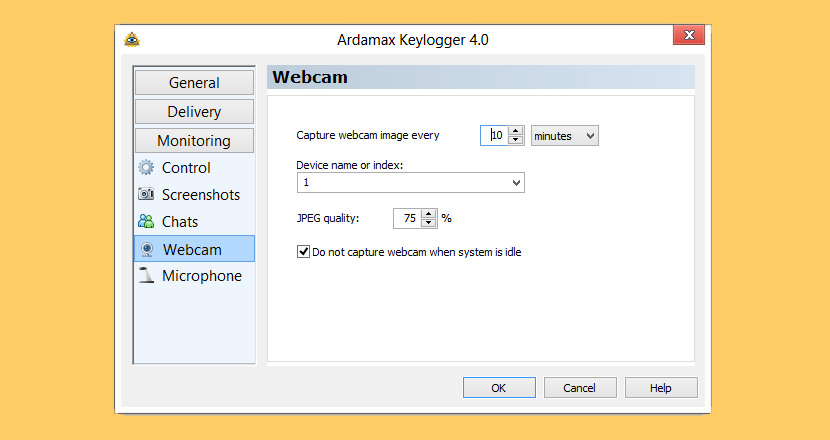

* - برمجي : و يكون عن طريق برنامج يثبت في جهاز الضحية و يحفظ ضربات لوحة المفاتيح و هناك عدة برامج توفر هذه الخاصية و من اسماء هذه البرامج البرنامج الكبير Ardamax Keylogger يمكن ان تجد له شرح من هنا الشرح و يمكنك تحميله من هنا التحميل

* - العتادي : و هو عبارة عن مفتاح usb مبرمج سابقا ما ان تضعه حتى يصبح يسجل كل ما يكتبه الضحية من معلومات و بيانات هامة و باسووردات

4- بدلا من اختراق الحساب اخترق الجهاز بالكامل :

هنا بعض المخترقين يخترقون الجهاز بالكامل بدلا من محاولة اختراق الحساب بالذات و بذلك يستطيع الوصول الى كل المعلومات المهمة في جهاز الضحية و يكون اما عن طريق برامج الرات RAT's programs مثل البرنامج المعروف njRAT او محاولة اختراق متقدمة عن طريق مشروع METASPLOIT الذي يهدف لاستغلال ثغرات النظام

* - مثال لبرنامج رات njRAT

* - مثال لبرنامج رات njRAT

* - مثال لمشروع الإختراق Metasploit

5 - الهندسة الإجتماعية :

|

| صورة توضيحية لمشروع Metasploit و جزء من بحر الثغرات اللي فيه |

او ما يعرف بفن الخداع فالكثير من المواقع تعتمد على تقنية سؤال الأمان مثل " ما اسمك التصغيري / ما اسم معلمتك في الإبتدائي / ما اسم حيك الذي كنت تسكن فيه عندما كنت صغيرا " فحينها يحاول الهكرز التودد إليك و تتبادلان اطراف الحديث حتى يأخذ المعلومات المهمة منك و يخترقك و هذا أنا أعده من أرقى أنواع الإختراق لأنه إخترق عقلك بالكامل

6- كلمة المرور الضعيفة ( Brute Force Attack ):

الكثير من الهكرز يعتمدون على هجوم القوة الغاشمة و هو يكون مجديا جدا في حال كانت الكلمة ضعيفة مثل aa112233 أو qwe123456 أو name1234 و هكذا كلمات بسيطة حيث يكون الهاكرز باستعمال ملف كبير يحتوي على الباسووردات الضعيفة و يبدأ بالتجربه على الحساب و لو صادفه يمكن فتحه بسهولة فمن المتعارف عليه وضع كلمات سر قوية مثل ؟mo#!!5 هكذا كلمات فيصعب عليه كسرها و من اشهر الأدوات المعروفة في هذا المجال أداة Hydra

7- سحب باسووردات المتصفح :

و هذا لا أعده إختراقا فعليا إنما إن كنت تريد الحسابات فقط فهي طريقة مجدية و تكون عبر { الطريقة مشروحة على google chorm و تنطبق على باقي المتصفحات } :

*- التوجه الى هاته الثلاث نقاط

* - ثم نتوجه إلى Advanced

* - ثم نجد مربع حوار فيه Manage Password

* - ثم نجد مربع حوار فيه Manage Password

* - عندما ندخل اليها نجد خانة Saved Password و فيها باسووردات محفوظة ان وجدت كل ما عليك ان تضغظ Show Passwords و ستظهر - في حالتي ليست لدي باسووردات محفوظة

3> ================================ 3>

و في الأخير أقول ان هاته ليست كل الطرق إنما هي أهمها و أكثرها فعالية .

اذا كنت تريد أي شرح حط اسمه في التعليقات . دمتم في أمان الله

تحياتي <3 <3 <3

ممكن شرح شامل لكيفية استعمال النجرات للاختراق

ردحذفقريبا إن شاء الله

حذف